strongSwan VPN Client

Mô tả của strongSwan VPN Client

Cổng Android chính thức của giải pháp StrongSwan VPN phổ biến.

# TÍNH NĂNG VÀ HẠN CHẾ #

* Sử dụng API VpnService đặc trưng của Android 4+. Các thiết bị của một số nhà sản xuất dường như thiếu hỗ trợ cho việc này - Máy khách VPN StrongSwan sẽ không hoạt động trên các thiết bị này!

* Sử dụng giao thức trao đổi khóa IKEv2 (IKEv1 *không* được hỗ trợ)

* Sử dụng IPsec cho lưu lượng dữ liệu (L2TP *không* được hỗ trợ)

* Hỗ trợ đầy đủ cho kết nối và tính di động đã thay đổi thông qua MOBIKE (hoặc xác thực lại)

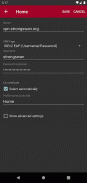

* Hỗ trợ xác thực EAP tên người dùng/mật khẩu (cụ thể là EAP-MSCHAPv2, EAP-MD5 và EAP-GTC) cũng như xác thực khóa/chứng chỉ riêng RSA/ECDSA để xác thực người dùng, EAP-TLS với chứng chỉ ứng dụng khách cũng được hỗ trợ

* Hỗ trợ xác thực RSA/ECDSA và EAP kết hợp bằng cách sử dụng hai vòng xác thực như được xác định trong RFC 4739

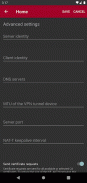

* Chứng chỉ máy chủ VPN được xác minh dựa trên chứng chỉ CA được người dùng cài đặt sẵn hoặc cài đặt trên hệ thống. Chứng chỉ CA hoặc máy chủ được sử dụng để xác thực máy chủ cũng có thể được nhập trực tiếp vào ứng dụng.

* Phân mảnh IKEv2 được hỗ trợ nếu máy chủ VPN hỗ trợ nó (strongSwan làm như vậy kể từ 5.2.1)

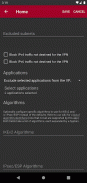

* Đường hầm phân chia chỉ cho phép gửi một số lưu lượng truy cập nhất định thông qua VPN và/hoặc loại trừ lưu lượng truy cập cụ thể khỏi nó

* VPN trên mỗi ứng dụng cho phép giới hạn kết nối VPN ở các ứng dụng cụ thể hoặc loại trừ chúng khỏi việc sử dụng nó

* Việc triển khai IPsec hiện hỗ trợ các thuật toán AES-CBC, AES-GCM, ChaCha20/Poly1305 và SHA1/SHA2

* Mật khẩu hiện được lưu trữ dưới dạng văn bản rõ ràng trong cơ sở dữ liệu (chỉ khi được lưu trữ bằng hồ sơ)

* Cấu hình VPN có thể được nhập từ các tệp

* Hỗ trợ cấu hình được quản lý thông qua quản lý di động doanh nghiệp (EMM)

Bạn có thể tìm thấy thông tin chi tiết và nhật ký thay đổi trên tài liệu của chúng tôi: https://docs.strongswan.org/docs/latest/os/androidVpnClient.html

# QUYỀN #

* READ_EXTERNAL_STORAGE: Cho phép nhập cấu hình VPN và chứng chỉ CA từ bộ nhớ ngoài trên một số phiên bản Android

* QUERY_ALL_PACKAGES: Bắt buộc trên Android 11+ để chọn ứng dụng đưa vào/đưa vào cấu hình VPN và trường hợp sử dụng EAP-TNC tùy chọn

# CẤU HÌNH MÁY CHỦ VÍ DỤ #

Bạn có thể tìm thấy cấu hình máy chủ mẫu trong tài liệu của chúng tôi: https://docs.strongswan.org/docs/latest/os/androidVpnClient.html#_server_configuration

Xin lưu ý rằng tên máy chủ (hoặc địa chỉ IP) được định cấu hình với cấu hình VPN trong ứng dụng *phải* có trong chứng chỉ máy chủ dưới dạng tiện ích mở rộng chủ đềAltName.

# NHẬN XÉT #

Vui lòng gửi báo cáo lỗi và yêu cầu tính năng qua GitHub: https://github.com/strongswan/strongswan/issues/new/choose

Nếu bạn làm như vậy, vui lòng bao gồm thông tin về thiết bị của bạn (nhà sản xuất, kiểu máy, phiên bản hệ điều hành, v.v.).

Tệp nhật ký được ghi bởi dịch vụ trao đổi khóa có thể được gửi trực tiếp từ bên trong ứng dụng.